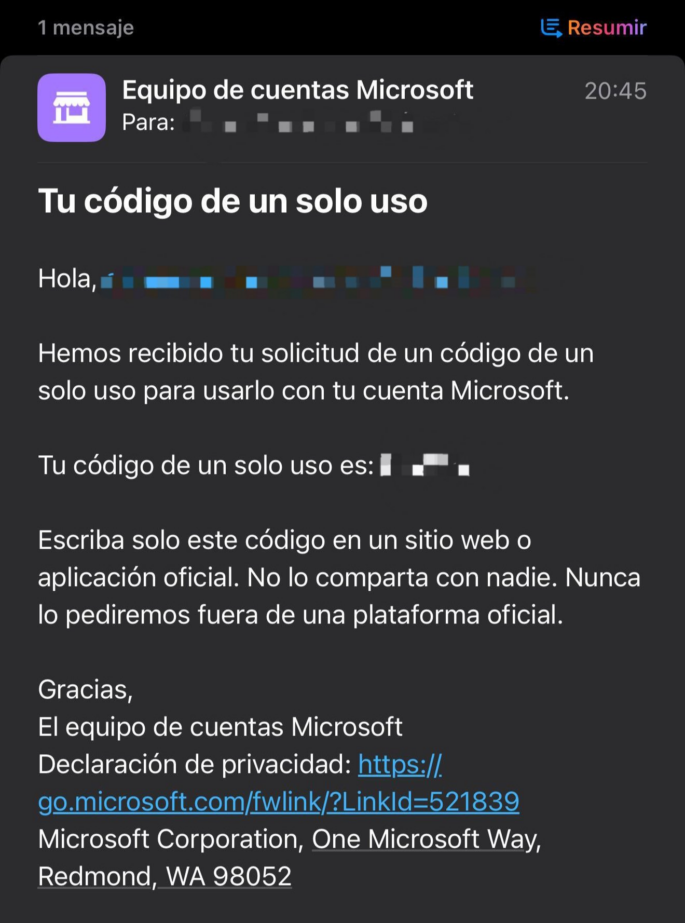

Si en las últimas horas has recibido un correo electrónico de Microsoft con un código de seguridad que tú no has solicitado, no te preocupes: no han hackeado tu cuenta todavía, pero estás bajo la lupa de los cibercriminales. Una campaña masiva está abusando de las funciones de autenticación de Microsoft para rastrear y perfilar a millones de usuarios en todo el mundo.

A diferencia de los ataques tradicionales, el código que llega a tu bandeja de entrada es completamente real y oficial, lo que está causando una enorme confusión y pánico entre los internautas.

El truco de la «enumeración de cuentas»: ¿Cómo funciona este ataque masivo?

Los atacantes no están intentando adivinar tu contraseña en este momento; están en una fase de reconocimiento masivo. Utilizando bases de datos filtradas en la Dark Web con millones de direcciones de correo (ya sean de Gmail, iCloud, Yahoo o dominios corporativos), los criminales automatizan un proceso informático simple pero peligroso.

El ataque se divide en los siguientes pasos:

- Inyección de datos: Los atacantes introducen millones de correos en el sistema de inicio de sesión «sin contraseña» de Microsoft de forma automatizada.

- Verificación oculta: Si el sistema de Microsoft procesa la solicitud y envía el código, los atacantes descubren al instante que ese correo sí está registrado en la plataforma.

- Filtrado de objetivos: Los cibercriminales descartan los correos inexistentes y crean una nueva base de datos limpia, llena de cuentas reales y activas de Microsoft, listas para ser atacadas con contraseñas filtradas en el futuro.

Qué debes hacer si recibes el código de Microsoft

Dado que el código es legítimo pero la solicitud es de origen malicioso, la regla de oro en este momento es la no interacción. Sigue estos pasos para blindar tu seguridad digital:

- Ignora y borra el correo: No intentes introducir el código en ningún sitio, ni respondas al mensaje. Al ignorarlo, rompes el flujo del ataque.

- Cambia tus contraseñas: Si usas la misma clave de tu correo para otros servicios, cámbiala de inmediato. Los atacantes usarán ataques de fuerza bruta con tus contraseñas antiguas.

- Activa la Autenticación de Dos Factores (2FA): Configura una aplicación de autenticación (como Microsoft Authenticator o Google Authenticator) en todos los servicios que lo permitan. Esto garantiza que, aunque tengan tu contraseña, no puedan entrar sin tu teléfono móvil.